云原生Kubernetes系列项目实战-k8s集群+高可用负载均衡层+防火墙

一、Kubernetes 区域可采用 Kubeadm 方式进行安装: 名称主机部署服务m...

如何用Xcode创建你的第一个项目?学起来

前言 上一期,咱们已经有安装XCode的教程了。有小伙伴说建议跳过,嗯。。。如果你对开发很熟...

Nginx+Tomcat负载均衡、动静分离

一.Nginx负载均衡原理 Nginx 反向代理:将Nginx接收到的请求转发给其它应用服务...

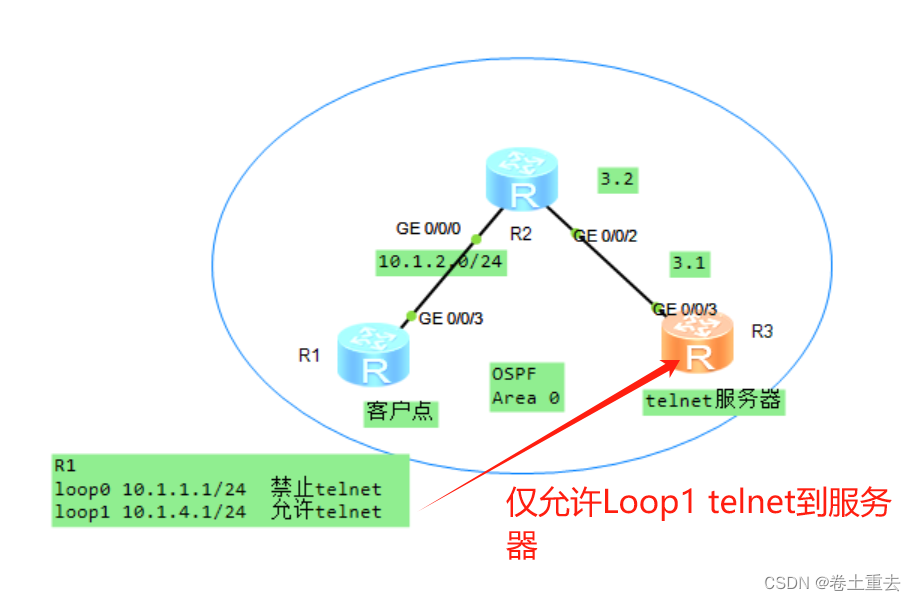

HCIA 10 网络安全之结合ACL访问控制列表登录Telnet及FTP

ACL 本质上是一种报文过滤器,规则是过滤器的滤芯。设备基于这些规则进行报文匹配,可以过滤...

# Kubernetes 文档 / 概念 / 服务、负载均衡和联网 / IPv4/IPv6 双协议栈

Kubernetes 文档 / 概念 / 服务、负载...

【机器学习系列】深入理解集成学习:从Bagging到Boosting

目录 一、集成方法的一般思想 二、集成方法的基本原理 三、构建集成分类器的方法 常...

GPT办公与科研应用、论文撰写、数据分析、机器学习、深度学习及AI绘图高级应用

原文链接:GPT办公与科研应用、论文撰写、数据分析、机器学习、深度学习及AI绘图高级应用htt...